网络安全

2026-04-03

来源:The Hacker News

2 小时前

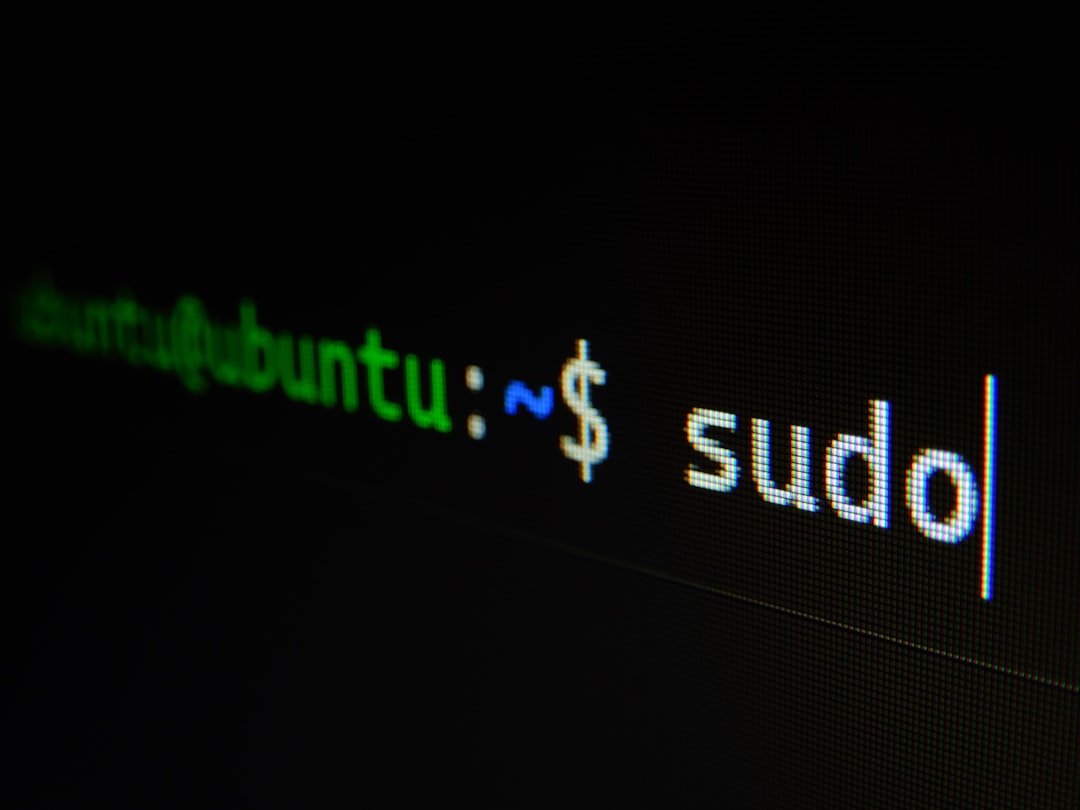

Linux 基石现裂缝:CVE-2026-2145 sudo漏洞让普通用户秒变超级管理员

对于全球数以百万计的系统管理员和开发者来说,`sudo` 命令就像空气一样自然且不可或缺。这个几乎存在于每一台 Linux 和 macOS 机器上的工具,允许授权用户以超级用户(root)或其他用户的身份执行命令,是现代多用户操作系统安全的基石。然而,就在最近,这个基石被研究人员发现了一道裂缝——一个被命名为 CVE-2026-2145 的严重本地提权漏洞,足以让一个普通用户瞬间获得系统最高控制权。

消息一出,整个开源和安全社区为之震动。从企业服务器到个人电脑,从云端虚拟机到嵌入式设备,几乎所有基于 Linux 内核的操作系统都受到影响。红帽(Red Hat)、Canonical(Ubuntu)、SUSE、Debian 等主流发行版在漏洞细节披露后,迅速发布了紧急安全补丁,一场全球范围内的系统更新保卫战已经打响。

这个漏洞的可怕之处在于其“本地提权”的性质。它不像那些需要诱骗用户点击恶意链接的远程攻击,CVE-2026-2145 的利用前提是攻击者已经能够以某种低权限用户的身份登录到目标系统。这听起来门槛似乎高了点,但在现实场景中却极为常见:比如一个被入侵的 Web 应用账户、一个权限受限的内部员工账号,或者一台存在多个用户共享的公共服务器。一旦攻击者获得了这样一个“立足点”,他们便可以利用这个漏洞,轻松突破系统设计的最后一道防线,将权限提升至至高无上的 root,从而完全掌控整个系统。

那么,这个漏洞究竟是如何产生的?根据研究团队的披露,问题并非出在 `sudo` 的核心权限验证逻辑上,而是与其一个相对“边缘”却广泛使用的功能模块配置有关。在默认或某些特定配置下,当系统管理员为了简化管理或实现特定自动化流程,对 `sudo` 的配置文件(`/etc/sudoers`)进行了某些规则的设定后,攻击者可以精心构造一系列命令,诱使 `sudo` 在处理这些规则时发生逻辑错误。这个错误就像一把精心配制的万能钥匙,绕过了所有权限检查的大门,直接打开了 root 权限的宝库。

值得注意的是,漏洞的触发依赖于特定的配置。这并不意味着所有系统都“在劫难逃”,但它确实意味着有大量按照“最佳实践”或常见教程配置过的生产环境处于风险之中。许多企业为了运维方便,会为某些服务账户或脚本配置无需密码即可执行特定 root 命令的 `sudo` 规则,这些场景恰恰可能成为漏洞滋生的温床。安全研究人员在模拟测试中已经验证了多种常见配置下的可利用性,证实了其威胁的广泛性和严重性。

面对如此严重的威胁,各大 Linux 发行版的反应堪称教科书级别的迅速。红帽在其安全公告中将此漏洞标记为“重要”级别,并为 Red Hat Enterprise Linux (RHEL) 6/7/8/9 等多个长期支持版本提供了更新包。Canonical 也为 Ubuntu 的多个 LTS 版本,包括 22.04、20.04 等,推送了紧急修复。社区发行版如 Arch Linux、Fedora 等也紧随其后。这些补丁的核心是修复了 `sudo` 程序包中那个存在逻辑缺陷的模块,从根本上堵上了漏洞利用的路径。

对于系统管理员和开发者而言,当前最紧迫的任务就是立即行动。检查自己管理的所有 Linux 系统,无论它们运行在本地、云端还是容器中,第一时间通过官方的包管理工具(如 `yum update sudo`, `apt update && apt upgrade sudo`)进行更新。更新完成后,通常需要重启受影响的会话或服务以使新版本的 `sudo` 生效。仅仅更新还不够,一个良好的安全习惯是审视自己的 `sudoers` 配置,遵循“最小权限原则”,即只授予完成工作所必需的最低权限,避免过于宽松或通配符规则,这不仅能防范此漏洞,也能提升整体的系统安全水位。

CVE-2026-2145 事件给我们带来的思考远不止于一次紧急更新。它再次尖锐地提醒我们,**信任链的强度取决于其最薄弱的一环**。`sudo` 作为一款有着三十多年历史、经过无数眼睛审查的核心工具,其代码质量和安全性一直备受推崇。然而,安全不是一个静态的目标,而是一个动态的过程。随着软件功能的扩展和配置复杂性的增加,新的攻击面也在不断产生。这次漏洞出现在配置逻辑而非核心代码,恰恰说明了现代软件安全需要从代码、配置、到部署和运维的全生命周期审视。

此外,这也凸显了开源安全响应机制的价值。从漏洞的发现、私下报告给维护者、到协调各大发行版同步发布补丁,整个过程体现了负责任的安全披露和社区协作的力量。没有这种协作,漏洞细节一旦提前公开,而补丁尚未就绪,将会引发一场全球性的混乱。作为用户,我们能做的就是保持对官方信源的关注,及时跟进,并感谢那些在幕后默默修补我们数字世界基石的研究人员和维护者。

未来,随着 Linux 在服务器、云计算、物联网乃至桌面领域的地位愈发稳固,其基础组件的安全性将牵动整个数字经济的神经。CVE-2026-2145 是一次及时的警钟,它告诉我们,即使是最坚固的堡垒,也需要持续不断的巡检和加固。对于每一位技术从业者来说,保持警惕、及时更新、深入理解自己使用的工具,是守护这片数字疆域不变的职责。