网络安全

2026-04-08

来源:The Hacker News

3 小时前

幽灵再临:谷歌曝CPU底层新漏洞,性能狂奔下的安全隐忧何时休?

上周,当大多数科技从业者的目光还聚焦在各类AI模型的更新上时,安全界的一则重磅消息,却将我们的视线拉回到了信息世界的基石——硬件本身。谷歌旗下以“零日漏洞”研究闻名的“Project Zero”安全团队,正式披露了一种新型的推测执行侧信道攻击漏洞,并将其命名为“幽灵 V2”(Ghost V2)。这仿佛一声来自深海的警钟,提醒着我们:在追求极致性能的狂奔之路上,那些被我们暂时搁置的安全隐患,从未真正消失。

这次披露的漏洞,并非孤立事件。它更像是2018年那场席卷全球的“幽灵”(Spectre)与“熔断”(Meltdown)漏洞风暴的延续与深化。当年,那两个漏洞首次向世人揭示了现代CPU为了提升性能而普遍采用的“推测执行”技术所暗藏的巨大风险。简单来说,CPU就像一个过于勤奋的“预判大师”,它会猜测程序接下来可能要执行哪些指令,并提前进行计算,如果猜对了就大幅提升效率,猜错了就丢弃结果。问题在于,这个“预判大师”在尝试和犯错过程中留下的“痕迹”,可能被恶意程序通过侧信道攻击手段捕捉并分析,从而窃取本应受保护的核心数据。

而这次的“幽灵 V2”,在攻击原理的“精巧”程度上更进一步。根据谷歌Project Zero团队的描述,攻击者可以利用该漏洞,诱使CPU在推测执行过程中,访问一个本不该被访问的内存地址。更关键的是,攻击者可以进一步操纵CPU的预测机制,让这个非法的内存访问操作“污染”CPU内部用于加速后续内存访问的缓冲区(即分支目标缓冲区BTB等结构)。这种“污染”状态会持续存在,并可以被同一台计算机上的其他程序(甚至是运行在虚拟机或云环境中的不同用户程序)探测到。通过精心设计的攻击代码,恶意程序便能像拼图一样,从这些被污染的缓存状态中,逐步还原出受害程序内存中的敏感信息,如密码、加密密钥、个人隐私数据等。

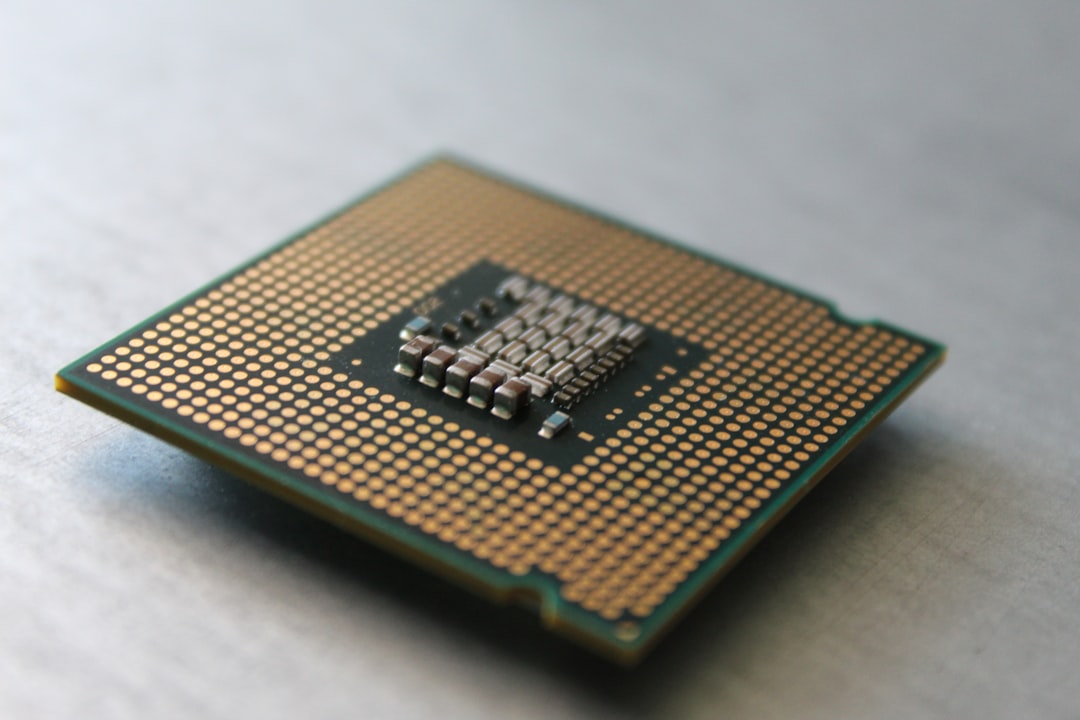

与数年前需要引起业界恐慌的初代漏洞相比,“幽灵 V2”的影响范围同样广泛。谷歌的报告明确指出,该漏洞影响了包括英特尔、AMD、ARM在内的多家主流芯片厂商的产品。这意味着,从数据中心里轰鸣的服务器,到我们办公桌上的个人电脑,再到口袋里的智能手机,几乎整个数字世界的计算核心都暴露在潜在风险之下。ARM公司已确认其Cortex-A和Cortex-R系列处理器受到影响;AMD和英特尔也正在评估其产品线受影响的广度。这种跨架构、跨平台的普遍性,正是此类硬件底层漏洞最令人头疼的地方。

那么,面对这样的威胁,我们该如何应对?谷歌在披露信息的同时也指出,修复“幽灵 V2”需要硬件与操作系统软件的协同努力。这几乎判定了单纯依靠软件补丁的“打补丁”模式在此类问题上的局限性。软件层面的缓解措施,例如操作系统内核或编译器增加特定的屏障指令,可能会在一定程度上削弱攻击可行性,但往往以牺牲性能为代价。更彻底的解决方案,可能需要芯片厂商在未来的CPU微架构设计上进行修改,从硬件层面堵住推测执行机制中的安全缺口。这无疑是一个漫长且成本高昂的过程,也意味着在未来数年内,我们都将生活在一个性能与安全需要不断权衡的“过渡期”。

对于普通开发者和IT管理者而言,这次事件带来的启示是深远的。首先,它再次强调了“纵深防御”安全策略的重要性。没有任何一层防护是绝对可靠的,即使是最底层的硬件。在应用程序开发中,遵循最小权限原则、及时加密敏感数据、采用地址空间布局随机化(ASLR)等技术,虽然不能根除硬件漏洞,但能极大增加攻击者的利用难度和成本。其次,云安全面临新的挑战。在共享物理硬件的云服务环境中,一个租户的虚拟机理论上存在利用此类漏洞窥探邻户数据的可能性。云服务提供商需要更积极地部署硬件隔离技术和实时监控,并向用户透明化其安全措施。

从更宏观的视角看,“幽灵 V2”的浮现是计算机体系结构发展史上一个阶段性矛盾的集中体现。过去几十年,CPU性能的提升很大程度上依赖于各种激进的预测和并行技术。推测执行、乱序执行、分支预测等,都是为了让“计算流水线”尽可能满负荷运转。然而,安全模型的设计往往基于一个理想的、按部就班执行指令的CPU。当现实中的CPU为了速度而变得“不确定”和“有状态”时,安全边界就变得模糊了。这不仅是技术问题,更是一个涉及芯片设计哲学、行业标准乃至经济学的问题。我们是否愿意为了绝对的安全,而让计算速度回到十年前的水平?答案显然是否定的。那么,如何在创新的微架构设计中,将安全性作为一个核心指标而非事后补救项,是摆在英特尔、AMD、ARM等所有芯片设计者面前的终极考题。

谷歌Project Zero团队选择在此时披露“幽灵 V2”,遵循了他们一贯的“负责任的披露”流程:在给予厂商足够的修复时间(通常是90天)后,向公众公开详细信息。这种做法既推动了问题的解决,也促进了整个行业对安全研究的重视。可以预见,随着研究深入,更多基于推测执行、缓存时序的侧信道攻击变种可能还会出现。安全与性能的博弈,将长期伴随计算技术的发展。

对于我们每一个身处数字时代的人而言,“幽灵 V2”或许没有带来立竿见影的危机,但它像一份定期的体检报告,揭示了基础设施中存在的慢性风险。它提醒开发者编写更健壮的代码,提醒企业重视供应链安全,也提醒芯片巨头们,在竞速的赛道上,安全护栏必须与引擎同步升级。在万物皆可计算、数据即为资产的今天,对硬件底层安全的持续关注和投入,已不再是可选项,而是维系整个数字世界信任的基石。这场始于2018年的“幽灵”之旅,还远未到终点。