开源社区

2026-04-11

来源:The Rust Foundation Blog

4 小时前

为数字世界重铸安全基石:Rust基金会成立专项组,剑指核心系统内存安全

如果你关注软件安全,那么过去几年里,一个词被反复提及的频率越来越高:**内存安全**。从操作系统的内核漏洞,到浏览器和网络服务中的高危风险,无数严重的安全问题,其根源都指向了C、C++这类传统系统编程语言中难以避免的内存管理错误。就在这个背景下,一个看似低调但可能影响深远的消息,在开源世界引起了波澜。

2024年,Rust基金会宣布成立一个名为 **“内存安全关键基础设施”** 的专项工作组。这个名称听起来有些拗口,但其目标却异常清晰和宏大:**系统性地推动Rust编程语言在操作系统、浏览器、网络协议栈等构成数字世界基石的“关键基础设施”软件中的应用。** 这不仅仅是Rust社区的一次内部动员,更像是一次面向整个软件工业的、关于如何从根本上构建更安全未来的“技术宣言”。

### 为什么是“内存安全”?为什么是现在?

要理解这个工作组成立的意义,我们得先看看我们身处的数字世界正面临怎样的“地基”问题。我们每天使用的软件,从智能手机的安卓、iOS系统,到电脑上的Windows、macOS、Linux,再到浏览网页的Chrome、Firefox,乃至支撑互联网运转的无数服务器软件,其核心部分绝大多数都是用C和C++编写的。这两种语言性能强大,能直接与硬件对话,是构建高效系统的不二之选。然而,它们也把管理内存(即程序运行时使用的数据存储空间)的复杂责任完全交给了程序员。

这就好比让你驾驶一辆没有安全气囊、ABS和车身稳定系统的超级跑车,速度极快,但一个细微的操作失误就可能导致灾难。**“缓冲区溢出”、“释放后使用”、“双重释放”** 等内存错误,就是程序员在手动管理内存时极易出现的“操作失误”。这些错误是安全漏洞的“富矿”,黑客可以利用它们来执行恶意代码、窃取数据或让系统崩溃。根据微软和谷歌等公司的长期安全分析,其产品中高达70%的严重安全漏洞都属于内存安全范畴。

多年来,业界应对这些漏洞的方式主要是“亡羊补牢”:投入巨大的人力进行代码审计,开发复杂的静态分析工具,以及发布源源不断的安全补丁。但这就像是在漏水的船上不断往外舀水,治标不治本。人们开始思考:有没有一种方法,能从编程语言层面,就“设计掉”这些最常见、最危险的错误?

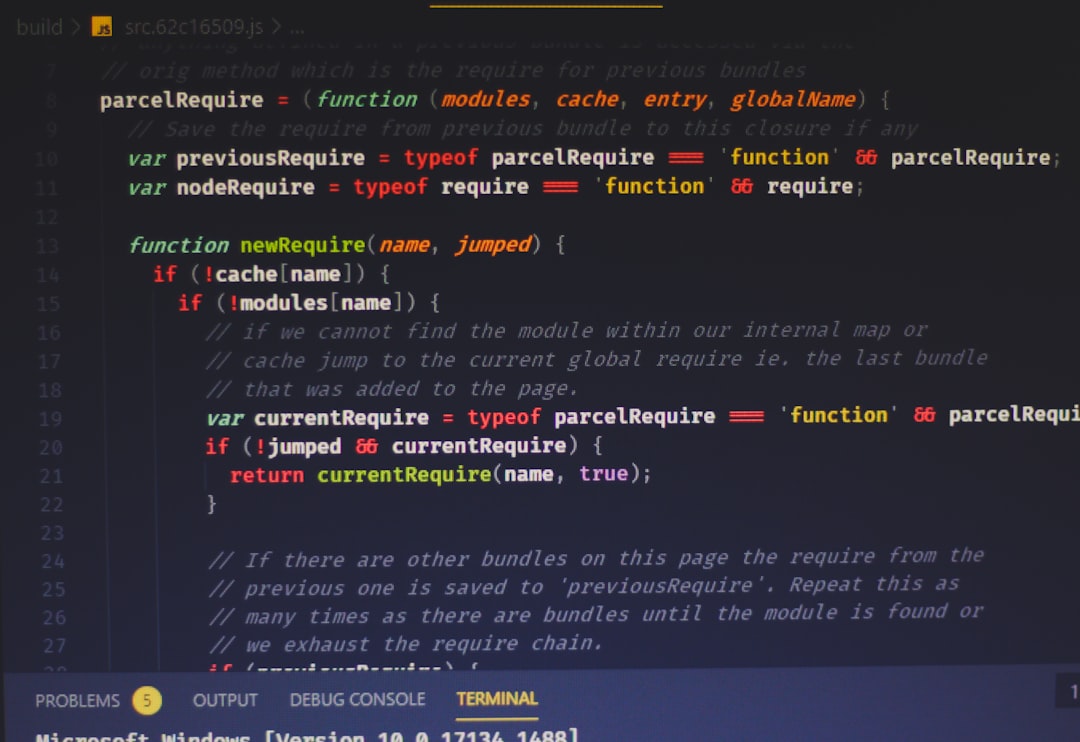

于是,Rust进入了主流视野。Rust由Mozilla研究院在2010年前后发起,其核心设计目标就是在不牺牲C++级别性能的前提下,提供强大的内存安全和线程安全保障。它通过一套独特的 **“所有权”和“借用检查器”** 系统,在**编译阶段**就严格检查代码,确保不会出现悬垂指针、数据竞争等内存错误。简单说,Rust编译器就像一个极其严格的“安全教练”,在你代码上路(运行)之前,就强制你系好所有的“安全带”,纠正所有危险动作。如果代码通过了编译,那么在内存安全方面,就有了极高的保障。

### 从社区实验到工业共识:Rust的“破圈”之路

Rust基金会此次成立专项工作组,并非一时兴起,而是对过去几年一场静默但坚定的技术迁移浪潮的正式确认与加速。

在操作系统领域,**Linux内核**的接纳是一个里程碑事件。2021年,Linux内核的维护者林纳斯·托瓦兹(Linus Torvalds)首次表示对在内核中引入Rust代码持开放态度。随后,Rust支持被逐步合并进主线内核。如今,新的内核驱动和子系统已经开始尝试用Rust编写。谷歌也在其Android系统中大力推广Rust,据统计,在Android 13中,Rust编写的代码量同比增长了数倍,而与之相关的内存安全漏洞数量保持为零。

在浏览器领域,作为Rust的“娘家”,**Mozilla** 用Rust重写了Firefox浏览器核心引擎的多个关键组件,显著提升了安全性和性能。而浏览器市场的霸主 **Google Chrome**,同样在其Blink/V8引擎中积极探索使用Rust,以降低潜在的安全风险。

更广泛的生态中,**微软** 正积极评估并用Rust重写部分Windows组件;**亚马逊AWS** 在其关键的网络、虚拟化等服务中大量使用Rust以追求极致的安全与性能;**Meta(Facebook)** 也在其后端服务开发中拥抱Rust。甚至连对安全要求最为严苛的航天领域,**美国国家航空航天局(NASA)** 也选择Rust来开发关键的安全控制系统。

这些巨头们的选择,传递出一个强烈的信号:对于构建和维护未来数字世界的核心系统,Rust不再是一个“备选项”或“实验品”,而是一个值得大规模投资的**战略性技术**。Rust基金会此时成立专项工作组,正是为了协调这些来自不同公司、不同项目的庞大需求与贡献,将零散的努力整合成一股合力。

### 工作组的使命:不止于语言推广

那么,这个“内存安全关键基础设施”工作组具体要做什么?它的任务远不止于喊口号或写宣传稿。

首先,是**消除采用障碍**。将Rust引入像Linux内核这样有数千万行C代码、有着数十年历史和严格规范的巨型项目中,挑战巨大。工作组需要协调解决工具链集成、ABI(应用程序二进制接口)稳定性、与现有C代码的互操作性、跨平台支持等一系列实际工程问题。他们需要产出最佳实践、案例研究、移植指南,让后来的团队有路可循。

其次,是**培育关键库生态**。一个语言能否在系统编程领域立足,取决于它是否拥有强大、稳定、高效的基础库(如特定硬件驱动框架、网络协议栈实现、加密库等)。工作组将重点识别和资助那些对关键基础设施至关重要的库的开发与维护,填补生态空白。

第三,是**教育与人才培养**。Rust以其陡峭的学习曲线而闻名。工作组需要与教育机构、企业合作,开发更优质的学习资源,提供培训,并建立认证体系,为行业输送更多合格的Rust开发者,特别是那些来自传统C/C++背景的系统程序员。

最后,也是最重要的,是**建立长期维护的承诺**。关键基础设施软件的生命周期以数十年计。企业采用Rust的最大顾虑之一,是担心其生态的长期可持续性。由Rust基金会背书的专项工作组,其存在本身就是一种承诺:它将确保这些用Rust编写的核心组件,在未来很长一段时间内都能得到持续的支持、维护和安全更新。

### 延伸思考:一场关于软件工程哲学的变革

Rust基金会的这一举措,其意义超越了单纯的技术选型。它标志着一场软件工程哲学的深刻转变:**从“追求运行效率优先”转向“保障内在安全优先”**。

在过去,由于硬件资源的极度稀缺,性能是压倒一切的指标,安全往往被视为可以通过后期流程(测试、代码审查)来弥补的成本。今天,硬件已极其廉价和强大,而由安全漏洞引发的经济损失和社会风险(如大规模数据泄露、基础设施瘫痪)却高到无法承受。计算的天平已经倾斜。

Rust的出现和崛起,正是这种时代需求的技术回应。它证明,安全、高性能和高开发效率并非不可兼得的“不可能三角”。通过精妙的语言设计,我们完全有可能构建出“默认安全”的系统。

当然,道路依然漫长。将全球数以亿计行的、攸关生死的C/C++代码全部重写为Rush是不现实,也是不必要的。未来很长一段时间内,我们看到的将是一个**混合编程**的世界:用Rust编写新的核心模块和安全关键组件,同时与经过千锤百炼的现有C/C++代码长期共存、互操作。Rust基金会工作组的工作,正是在为这个混合世界的平稳过渡铺路搭桥。

这不仅仅关乎几行代码的替换。它关乎我们能否为下一个数字十年,打下更坚实、更可信赖的地基。当浏览器更少崩溃、操作系统更少漏洞、网络服务更少被攻击时,我们或许不会直接想起Rust这个名字,但正是像“内存安全关键基础设施”工作组这样的努力,在幕后默默塑造着一个更安全的数字未来。这场始于编程语言社区的技术运动,正在演变为一场关乎整个行业根基的、静默但坚定的安全革命。